Inverser le clavier sur Chromebook : où se cachent vraiment les options ?

Oubliez la logique linéaire des menus classiques : sur Chromebook, la configuration…

Comment configurer roundcube Aix Marseille sur votre mobile ?

Erreur d'authentification, ports capricieux, accès refusé : la messagerie Roundcube de l'Académie…

Comment créer et activer son compte Gesthand en quelques minutes ?

Plus de 2 000 clubs sportifs français centralisent désormais leurs démarches administratives…

Check Mouse et précision du capteur : optimisez vos réglages souris

Aucun chiffre brillant sur une fiche technique ne raconte toute l'histoire d'une…

Comment tester si Silverlight Silverlight est bien installé sur votre PC ?

Le couperet est tombé en octobre 2021 : Microsoft a tiré un…

Définition et fonctionnement de lcag : tout savoir sur le concept

Le Lean Construction Agile (LCAG) est une approche innovante qui combine les…

Licence utilisateur CC by NC/ND 4.0 : définition, utilisations et particularités

Une œuvre diffusée sous licence Creative Commons BY-NC-ND 4.0 ne peut être…

Geekob en français : astuces et réglages pour une expérience optimale

Un réglage bancal sur le Geekob, et la résistance s'essouffle bien avant…

Comment les outils numériques transforment notre quotidien moderne

Oubliez la vieille séparation entre vie réelle et vie numérique : aujourd'hui,…

Téléchargement YouTube MP3 : le guide simple pour débutants

Rien n'oblige à installer un logiciel compliqué pour extraire l'audio d'une vidéo…

Excel moyenne pondérée sur plusieurs colonnes : le tutoriel illustré

Additionner les valeurs d'une colonne puis diviser par le total des pondérations…

Besoin d’aide avec intranet Caen ? Les solutions officielles et alternatives en 2026

La connexion à l'intranet Caen reste conditionnée par l'activation préalable d'un compte…

Peut-on tenir une intelligence artificielle responsable au regard du droit d’auteur ?

La jurisprudence avance à tâtons, partagée entre la lettre des textes et…

Comprendre la gratuité de SQL et ses véritables avantages

Vous ne trouverez pas de facture à régler pour installer SQL sur…

Patch : définition, utilité et fonctionnement expliqués en détail

Un dispositif adhésif peut remplacer la prise quotidienne de pilules pour prévenir…

Virtualisation : pourquoi est-elle indispensable aujourd’hui ?

En 2022, plus de 95 % des grandes entreprises mondiales ont déplacé…

FTS : définition, origine et fonctionnement en 2025

En 2021, des analyses indépendantes identifient la présence de composés perfluorés dans…

Comment MBN (Mon Bureau Numérique) répond aux besoins spécifiques de chaque élève ?

Un espace numérique unique ne garantit pas une expérience identique pour tous…

Les créateurs de Kubernetes et l’histoire de son système de gestion de conteneurs

En 2014, Google fait apparaître Kubernetes sur la scène technologique. Ce système…

Outils de débogage : comment les utiliser efficacement !

Une erreur intermittente, introuvable lors d'une exécution normale, disparaît dès qu'un simple…

Avantages et inconvénients d’Internet : comment impactent-ils votre vie quotidienne ?

Un message envoyé à l'autre bout du monde atteint son destinataire en…

Choisir la meilleure version de Blender pour votre installation

Pour les créateurs 3D et les artistes numériques, choisir la version de…

Niveaux de la méthode MERISE : découvrir les 4 étapes essentielles pour réussir !

Certains projets informatiques échouent malgré des équipes compétentes et des ressources suffisantes.…

À quoi sert l’adresse IP 37.117.117.230 ?

Oubliez les plages IP réservées au folklore des réseaux locaux ou aux…

Utilisabilité de la barre verticale dans les expressions régulières

La barre verticale, souvent confondue avec d'autres symboles du clavier, ne fonctionne…

IA : Découvrez la forme la plus basique en intelligence artificielle

Un programme informatique peut résoudre des tâches spécifiques sans jamais comprendre leur…

Premier pirate informatique : découvrez qui a marqué l’histoire de la cybercriminalité !

En 1903, un message non sollicité interrompt la première démonstration publique de…

Logiciels : Types, différences et fonctionnalités à découvrir

Un ordinateur sans logiciel, c’est un coffre-fort fermé à double tour : tout…

Services Kubernetes : Tout savoir sur ce composant essentiel !

Un site e-commerce peut avaler des tonnes de commandes sans broncher –…

Avantages de la programmation orientée objet sur les fonctions en développement software

La programmation orientée objet (POO) a transformé la manière dont les développeurs…

Carte graphique idéale pour le minage de Bitcoin : sélection et conseils

Le minage de Bitcoin exige des ressources informatiques considérables, et la carte…

Logiciels de développement essentiels pour les programmeurs

Les programmeurs modernes disposent d'un arsenal d'outils puissants pour transformer des lignes…

Protocole de ping : comment fonctionne la vérification de la connectivité réseau

Le protocole de ping est un outil essentiel pour s'assurer que les…

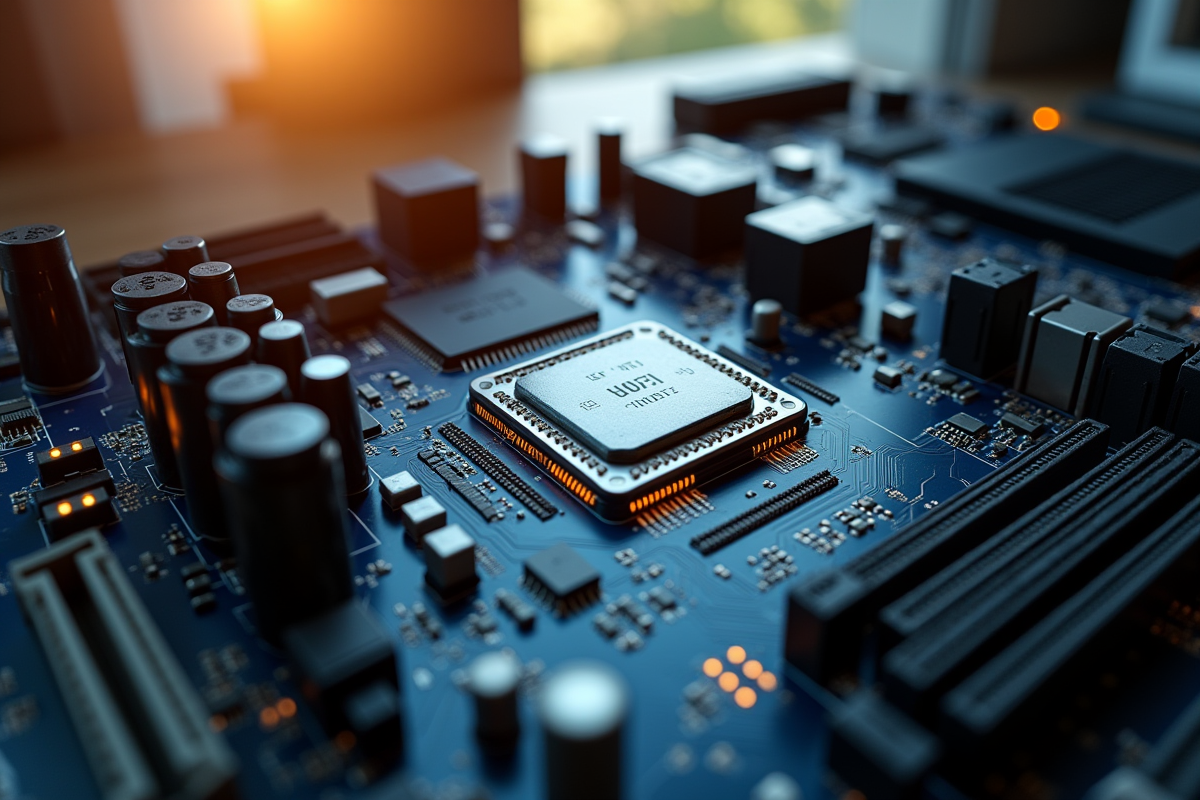

L’importance de l’UEFI dans les systèmes informatiques modernes

Les systèmes informatiques modernes reposent sur des technologies avancées pour garantir performance…